Probabilmente vi ricorderete di MuscleNerd, il capo dell’iPhone Dev-Team nonché collaboratore del Chronic-Dev Team e attualmente uno dei massimi esponenti del team Evad3rs. Di recente, su Twitter, l’hacker americano si è complimentato con il team di Pangu per il rilascio inaspettato del primo jailbreak untethered per iOS 7.1/7.1.1, aggiungendo anche un commento interessante sull’exploit utilizzato da questo tool per eseguire lo sblocco del dispositivo.

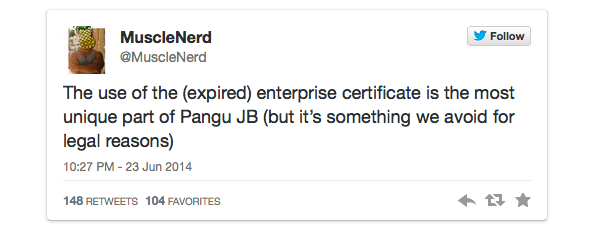

Stando ad alcuni tweet pubblicati da MuscleNerd, l’aspetto più importante del jailbreak di Pangu sta nel fatto che il programma utilizza dei certificati enterprise scaduti come vettori di iniezione del jailbreak. MuslceNerd ha aggiunto che questa tecnica era nota da diverso tempo all’iPhone-Dev Team ma, per motivi legali, si è sempre preferito trovare alternative, cosa che non ha fatto invece Pangu. Lo stesso MuscleNerd è però grato al team di hacker cinesi per aver sfruttato un vettore di iniezione che, quanto meno, non ne brucia altri più potenti e nativi che potranno essere utilizzati per i futuri jailbreak.

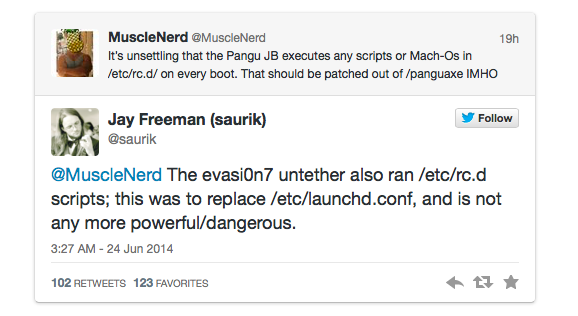

MuscleNerd riferisce, inoltre, che il jailbreak con Pangu esegue script o Mach-Os in /etc/rc.d/ ad ogni riavvio, ritenendo che tale problematica dovrebbe essere corretta con una nuova versione del tool per il jailbreak. Tuttavia, Saurik, il creatore di Cydia, sembra più rilassato sull’argomento. Freeman sostiene, infatti, che anche Evasi0n7, il jailbreak di iOS 7.0.x rilasciato dagli Evad3rs, esegue dei processi in /etc/rc.d per sostituire /etc/launchd.conf, rendendo i due sistemi molto simili e non diversamente potenti e/o pericolosi.

Riassumendo, questi dettagli tecnici riguardanti il jailbreak di iOS 7.1.x ci danno alcune indicazioni su come venga eseguito il jailbreak da Pangu. Apple non ha ancora corretto la loophole dei certificati enterprise che consente di impostare una data precedente all’interno del dispositivo, il che ci da ottime aspettative per un jailbreak di iOS 8 che, quanto meno, sarà leggermente pi semplice. È anche interessante notare che l’iPhone-Dev Team potrebbe aver utilizzato la loophole dei certificati in precedenza, ma questa è pura speculazione al momento.