Le app di messaggistica più diffuse offrono anteprime dei collegamenti, che permettono agli utenti di vedere in anticipo il contenuto di un URL. Alcuni giorni fa, i ricercatori di sicurezza Talal Haj Bakry e Tommy Mysk hanno scoperto che queste anteprime possono esporre i dati degli utenti nelle app iOS e Android.

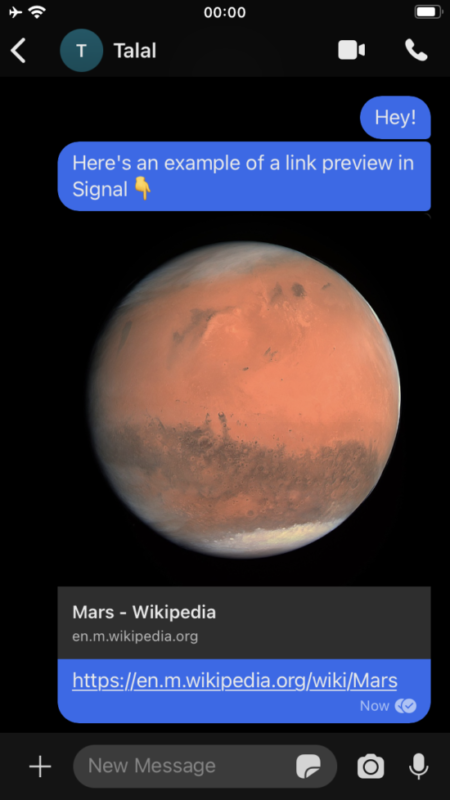

Quando invii un collegamento tramite un’app di messaggistica come Messenger, WhatsApp e iMessage, l’app genera un’anteprima di quel collegamento che di solito contiene un’immagine, un titolo e talvolta un breve testo. Sebbene questa sia una funzionalità estremamente utile, i due ricercatori hanno sollevato alcune preoccupazioni sulla privacy:

Facciamo un passo indietro e pensiamo a come viene generata un’anteprima. Come fa l’app a sapere cosa mostrare nel riepilogo? Deve in qualche modo aprire automaticamente il collegamento per sapere cosa c’è dentro. Ma è sicuro? Cosa succede se il collegamento contiene malware? O se il collegamento porta a un file molto grande che non vorresti che l’app scarichi consumando i tuoi dati?

Talal Haj Bakry e Tommy Mysk spiegano che esistono diversi modi per generare queste anteprime e che alcuni metodi sono più sicuri di altri. iMessage e WhatsApp, ad esempio, recuperano il contenuto di un URL solo quando lo invii a qualcun altro. Questo significa che probabilmente sai già sa cosa viene condiviso e anche che il destinatario riceverà un’anteprima generata dal tuo dispositivo.

Reddit e altre app, invece, generano l’anteprima sul dispositivo del destinatario. Una volta ricevuto un collegamento, queste app aprono l’URL in background e quindi generano un collegamento di anteprima. In questo metodo, una persona sconosciuta può inviarti un collegamento malevolo che raccoglie dati dal tuo dispositivo come l’indirizzo IP del tuo telefono e, di conseguenza, la tua posizione approssimativa.

Tuttavia, esiste un terzo approccio che potrebbe effettivamente mettere in pericolo i tuoi dati personali. Come hanno sottolineato i due ricercatori, app come Discord, Messenger, Instagram e Twitter generano queste anteprime dei collegamenti su un server remoto invece che sui dispositivi mittente e destinatario. Per gli utenti, questo significa che i messaggi URL non sono crittografati end-to-end, quindi chiunque abbia accesso a questi server può visualizzare il contenuto della chat.

I ricercatori hanno anche scoperto che alcune di queste app generano e scaricano automaticamente le anteprime, anche se si tratta di un file di grandi dimensioni. Facebook Messenger, ad esempio, può scaricare un file fino a 20 MB senza alcuna interazione da parte dell’utente, il che non sembra necessario per mostrare anteprime di immagini e testo. E, naturalmente, questo significa anche che i tuoi file personali eventualmente presenti nel link inviato sono archiviati senza crittografia sui server di queste società, poiché le anteprime vengono generate online.

Ad esempio, se hai condiviso tramite Messenger (ma non solo) un link OneDrive contenente un documento sensibile, quel documento passerà tramite server non crittografati per generare l’anteprima.

In uno dei loro test, i ricercatori sono stati in grado di ottenere gli indirizzi IP dei destinatari semplicemente inviando collegamenti tramite queste app che scaricano automaticamente i collegamenti di anteprima. I due avvisano inoltre che, in alcuni casi, le pagine Web possono persino eseguire codice Javascript dannoso attraverso queste anteprime.

Il team ha contattato gli sviluppatori delle app citate per verificare come intendono rendere più sicure le anteprime dei collegamenti. Maggiori dettagli sono disponibili qui.